steam云状态无法同步、云错误、社区登录连接服务器错误的解决方法

现在到了2023年,没有人会不使用Steam这个大型游戏平台。 其便捷的游戏设置、朴实无华的论坛交流、游戏交易和买卖都让它独一无二。 除了游戏本身之外,Steam 还提供其他功能。 例如,Steam Workshop是一个创意工坊,玩家可以上传、分享和下载游戏MOD(游戏修改),以增强游戏体验。 Steam 还有一个市场,玩家可以在其中买卖游戏物品、卡牌和装饰品。 云状态无法同步、云错误、社区登录连接服务器错误等问题我们该怎么办? 别慌,Py老师有一个非常实用的解决方案慈云数据自营海外云服务器,高稳定高性价比,支持弹性配置,快来看看吧!

steam云状态无法同步、云错误、社区登录连接服务器错误的解决方法:

解决方案一:

通过使用奇怪的加速器来加速游戏云计算机与服务器连接,让游戏变得更容易。

操作方法:

点击进入浏览器搜索acceleration.organ.com。 打开页面后直接点击PC端下载即可直接获取!

解决方案二:

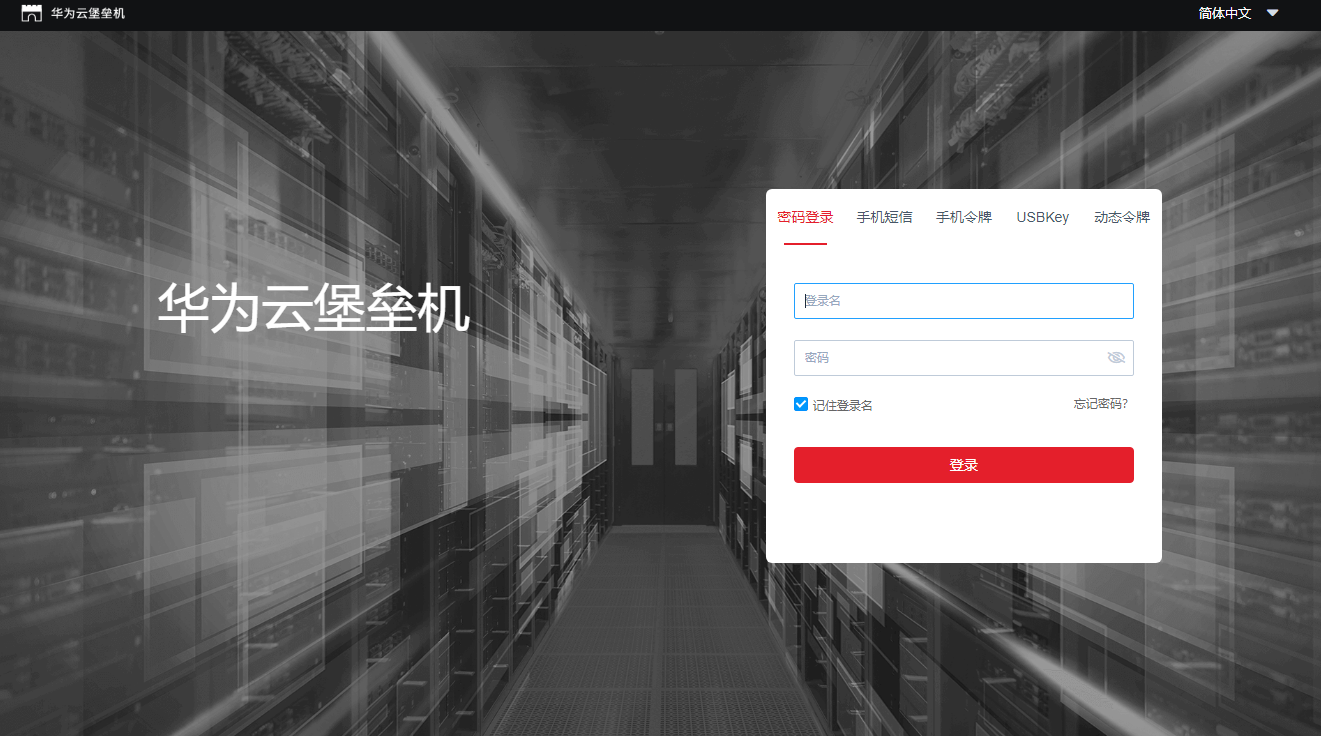

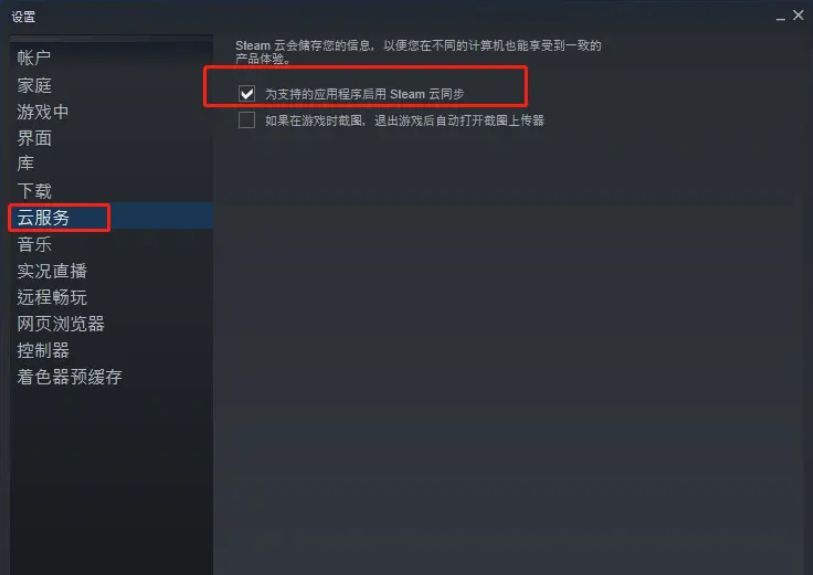

重置 Steam 状态。 在游戏设置一栏找到云服务,勾选支持云同步。

解决方案三:

检查网络环境。 如果游戏服务器打不开或者无法登录云计算机与服务器连接,需要及时检查网络设施是否正常,是否更换网络或者重启路由器。

以上就是本期《Steam云状态无法同步、云错误、社区登录连接服务器错误解决办法》的全部内容。

2018年10月27日,收到新客户求助,涉及webshell脚本木马后门上传到网站服务器的问题。

我们正弦安全公司对阿里云引发的安全问题进行了详细的分析。 阿里云提示ECS服务器异常。

定期网络连接-可疑WebShell通讯行为,还伴有网站后门-发现后门(Webshell)文件,并提示

网站后门——一句话webshell安全提示,但大部分都是独立服务器ECS的用户,特别是阿里云

提示截图如下:

点击消息后内容为:受影响资产iZ2393mzrytZ访客IP

网页外壳网址

事件描述:云盾检测到疑似黑客通过Webshell访问服务器,可能是因为服务器在线

网站存在漏洞,植入webshell,或者发现的webshell没有及时删除,导致黑客入侵。黑客可以通过

该webshell窃取网站核心数据并篡改数据库等危险操作。

解决方案:建议根据报警中提示的URL搜索该网站对应的磁盘文件,将其删除,并及时登录安骑士网站。

“站后门”控制台可以及时隔离未隔离的后门文件,避免进一步损失。

看到阿里云的这些提示后,我们分析了客户网站出现的问题。 阿里云重复提示。

例如,9 月 26 日,为了叫醒顾客,他们收到了两次提示。 webshell文件上传到网站后,阿里云安全再次提示。

首先我们要明白为什么会提示可疑的webshell通信行为和网站后门——一句话,webshell与后门的发现

webshell文件,服务器中的网站程序存在漏洞,导致黑客上传webshell脚本后门文件。

那么阿里云提示的网站后门webshell文件是什么?

webshell文件是黑客通过网站漏洞入侵并上传的脚本文件。 该脚本文件的语言是:

文件的类型有很多种,比如php文件、asp文件、aspx文件、jsp文件等。 webshell具体是什么?很容易理解

说明这个脚本文件是木马后门。 具有强大的管理功能阿里云服务器公网网络异常,可以修改网站目录下的所有文件,如

如果服务器中网站目录的安全权限设置不当,您可以浏览整个服务器中的盘符以及任意网站文件。

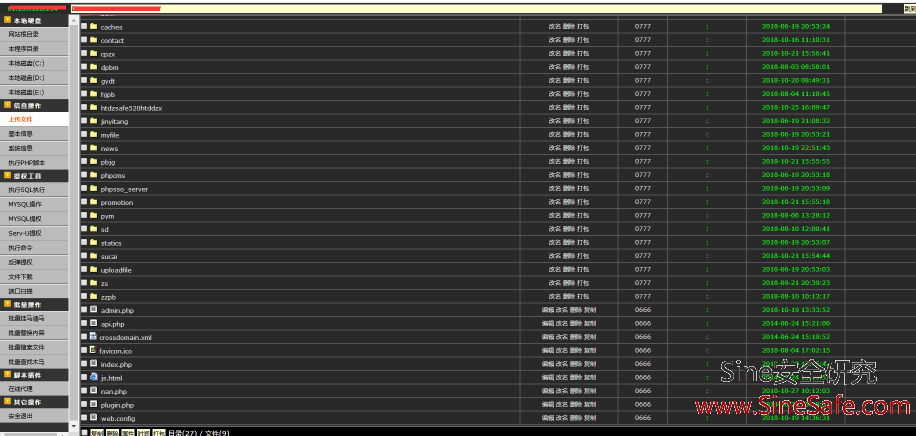

修改一下,看截图就可以看出这个webshell文件有多么强大,如图:

一般来说,后门脚本文件的大小在50KB到150KB之间。 后门webshell文件具体代码内容为

它是什么? 那我就截图给大家看一下:

看到上图中的功能了吗? 这是网站后门的webshell文件。 该木马代码可以篡改网站。

网站经常被篡改,跳转到赌博网站,数据被篡改。 这都是因为该网站存在漏洞导致其被列出。

传递了这些脚本后门webshell文件。

那么什么是网站后门和webshell呢?

上面第一个介绍了什么是webshell文件。 大家理解之后,就不会理解webshell这句话了,所以

我们正弦安全通俗地告诉大家的是,一个短程序后门代码构建的脚本文件就只是一句话。

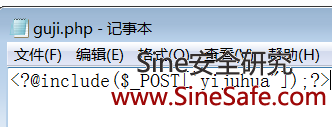

webshell文件,具体示例如图:

代码非常小慈云数据自营海外云服务器,高稳定高性价比,支持弹性配置,只有一行代码,所以被称为一句webshell。 其主要功能是通过POST。

方法提交参数并上传任意文件到网站目录,且该webshell木马有利于隐藏

可以进行隐藏或者嵌入到任意程序文件中进行混淆,而webshell无法通过特殊的隐藏语句。

被利云安全扫描并提示。

接下来我们就通过上面两个问题的分析来了解什么是可疑的WebShell通信行为。

我大概知道什么意思了。

那么什么是网络连接异常——可疑WebShell通信行为呢?

就是通过网站漏洞上传后门webshell文件,然后通过URL形式访问并上传或修改。

文件的本次通信过程会被提示为网络连接异常——可疑的WebShell通信行为。

如何解决后门webshell文件一直上传的问题?

1、对网站进行详细的网站安全测试,以及网站漏洞的检测和网站代码的安全审计,比如图片

严格过滤上传扩展名和图片目录的脚本权限限制阿里云服务器公网网络异常,以及生成的静态文件的权限

该控件只允许生成html和htm。

2、使用编辑器在网站上发布文件内容之前,必须先验证管理员权限,然后才能使用编辑器。 网站后台

管理目录切勿使用admin、guanli、manage等默认文件名。

3、服务器安全方面,需要加强对磁盘目录的权限,防止跨目录浏览和修改,以及网站iis进程或

apache进程运行的账户设置为单独的账户,单独授予权限。

4、网站必须防止SQL注入攻击,对提交的内容进行过滤或转义,并验证网站管理员的密码。

将设置增强为至少 12 个字符的大小写字母、数字和符号的最小组合。

5.尽量不要使用dedecms、metinfo、WordPress、ecshop、zencat、Discuz、phpcms等开源程序,

帝国cms等。如果您对程序代码不熟悉,建议找专业的网站安全公司来处理这个问题。 国内的

推荐正弦安全、绿盟科技、启明星辰等安全公司。

6、需要单独服务器Linux系统和win2008、win2012系统的服务器安全加固以及网站安全部署

进行细致的防护,因为即使网站程序安全,如果服务器不安全,仍然会受到牵连。

因此,只有知己知彼,才能百战百胜。 希望所有遇到这个问题的朋友能够更加了解这个问题的严重性以及如何解决

解决问题。

还没有评论,来说两句吧...